Выберите все электронные адреса которые сразу выдают что письмо является фишинговым

Как самостоятельно проанализировать подозрительное письмо

Если вы получили письмо, подлинность отправителя которого вызывает у вас сомнения, проверьте его самостоятельно. Рассказываем, как.

Мы часто пишем о достаточно очевидных признаках фишинга — несоответствии почтового адреса отправителя заявленной им компании, логических нестыковках в письмах, имитации нотификаций онлайновых сервисов. Но заметить фальшивку может быть не так просто — видимое получателю поле с почтовым адресом отправителя можно подделать. Да, в массовых фишинговых рассылках такое встречается нечасто, но в целевом фишинге это, к сожалению, не редкость. Если письмо выглядит настоящим, но по каким-то причинам подлинность его отправителя вызывает у вас сомнения, имеет смысл копнуть чуть глубже и проверить технический заголовок Received. В этом посте мы расскажем, как это сделать.

Поводы для сомнений

В первую очередь вас должна насторожить необычность запроса. Любое письмо, которое требует от вас каких-то нестандартных или нехарактерных для вашей рабочей роли действий — повод присмотреться к нему внимательнее. Особенно если отправитель аргументирует свой запрос неимоверной важностью (это личный запрос генерального директора!) или же срочностью (в течение двух часов надо оплатить счет!). Это распространенные психологические приемы фишеров. Кроме того, насторожиться следует, если вас просят:

Как найти технические заголовки письма

Как уже говорилось выше, видимое получателю поле «От»; («From») легко подделать. А вот технический заголовок Received должен показывать настоящий домен отправителя. Найти его можно в любом почтовом клиенте. Для примера приведем Microsoft Outlook как самую распространенную программу для чтения почты в современном бизнесе. Если вдруг вы используете какой-то другой клиент, попробуйте изучить его инструкцию или поискать технические заголовки самостоятельно.

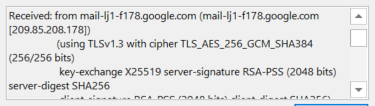

Прежде чем дойти до адресата, письмо может пройти через несколько промежуточных узлов, поэтому полей Received может быть несколько. Вам нужно самое нижнее — именно в нем содержится информация об оригинальном отправителе. Выглядеть оно должно вот так:

Технический заголовок Received.

Как проверить содержимое заголовка Received

Проще всего сделать это при помощи нашего сервиса Kaspersky Threat Intelligence Portal. Часть предоставляемых им функций бесплатна, так что если вы столкнулись с подозрительным письмом, можете воспользоваться им без какой-либо регистрации.

Для того чтобы проверить адрес в поле Received, скопируйте его, перейдите на Kaspersky Threat Intelligence Portal и вставьте в поисковую строку на закладке «Поиск». Портал выдаст вам всю доступную информацию о домене и его репутации, а также информацию сервиса Whois. Вот как должна выглядеть его выдача:

Информация от Kaspersky Threat Intelligence Portal

Скорее всего, в самой первой строке будет вердикт «Безопасный объект» или сообщение «Категория не определена». Но это всего лишь значит, что наши системы раньше не замечали использования этого домена в преступных целях. При организации целевой атаки злоумышленники могут зарегистрировать свежий домен или использовать незаконный доступ к чужому домену с хорошей репутацией. Поэтому вам нужно внимательно посмотреть, на какую организацию зарегистрирован домен, и проверить, совпадает ли она с организацией, которую якобы представляет отправитель. Сотрудник компании-партнера из Швейцарии вряд ли будет посылать письмо через неизвестный домен, зарегистрированный где-то в Малайзии.

Кстати, через тот же портал имеет смысл проверить и ссылку из письма, если она кажется подозрительной. Кроме того, через закладку «Анализ файлов» можно проверить и приложенный к письму файл. Вообще-то у Kaspersky Threat Intelligence Portal гораздо больше полезных функций, но большинство их доступно зарегистрированным пользователям. Узнать больше о портале можно, перейдя в закладку About the Portal.

Защита от фишинга и вредоносных рассылок

Проверка подозрительных посланий — дело нужное и полезное, однако чем меньше фишинговых писем доходит до конечного пользователя, тем лучше. Поэтому мы всегда рекомендуем устанавливать защитные решения с антифишинговыми технологиями на уровне почтового сервера компании.

Кроме того, защита с антифишинговым движком на рабочих станциях позволит предотвратить переход по фишинговой ссылке, даже если авторам письма удастся обмануть получателя.

Не дайте себя обмануть — 7 признаков фишинговых писем

Фишинг (phishing) — это вид мошенничества, который направлен на выуживание у вас (от созвучия с fishing — «рыбалка») паролей, логинов и важных, например, платежных, данных.

Для того, чтобы получить ваши данные, мошенники используют письма. Задача письма — обхитрить вас и вынудить перейти по вредоносной ссылке, отправить данные через поддельную форму или прямо сообщить их.

Так как многие люди сейчас переходят на удаленную работу, руководителям было бы полезно проинструктировать сотрудников, на какие письма нельзя реагировать и как не слить данные свои и компании. По статистике 1 из 10 фишинговых писем срабатывает, а практически каждой крупной утечке данных предшествует фишинговая атака.

К примеру, адрес почтового сервера вашей компании — @компания.ру. Почтовый адрес директора — игорьиванович@компания.ру. Мошенники незначительно меняют имя домена, рассчитывая на вашу невнимательность. Если вам вдруг приходит письмо от «игорьиванович@компания1.ру» — то это уже другой Игорь Иванович, вам он не нужен.

Многие компании используют инструменты, которые умеют автоматически блокировать письма с незнакомых доменов. Для примера, DLP-система Falcongaze SecureTower может пропускать письма только с адресов @компания.ру, блокируя все остальные. Или наоборот, она будет пропускать все письма за исключением нескольких заранее заданных адресов.

Часто мошенники в фишинговых письмах используют обращения вроде «Дорогой клиент!» или «Уважаемый сотрудник!». Рассылки у них чаще всего массовые, да и имена адресатов не всегда известны. Но в последнее время участились случаи именных фишинговых атак. Имена для них могут браться из слитых баз данных различных сервисов, которыми вы пользуетесь.

Еще одна черта помимо безличного обращения — текст, похожий на машинный перевод. «Дорогой друг! Наш компания хотел бы предупредить Вас о взломанном аккаунте».

Помните легендарные кроссовки Abibas? Их дело живет. Мошенники, опять же рассчитывая на вашу невнимательность или незнание, делают ссылки с именами известных компаний или брендов с небольшим изменением: aplle.com или qoogle.com (не переходите по этим адресам!).

Чтобы реже встречать в ящиках спам и фишинговые письма, люди пользуются спам-фильтрами. Они срабатывают на слова, характерные для такого рода корреспонденции. Для того, чтобы обойти фильтры, мошенники сознательно изменяют слова и пишут с ошибками. Допустим: «отправьтепароль». Или так: «отправте пароль». К сожалению, во втором случае не для всех очевидно, что не так.

Вам может прийти письмо от банка с предупреждением о взломе аккаунта. Чтобы поменять логин и пароль нужно срочно перейти по ссылке в письме и ввести старые логин и пароль. Такое письмо однозначно фишинговое. Ни один банк, сервис, доставка, служба — никто, кто не хочет вас обмануть, не станет спрашивать ваши пароль и логин. Они нужны только для входа в личный кабинет.

Мошенникам важно, чтобы вы не начали думать. Из-за этого они часто используют срочность. В письме будет какое-нибудь «последнее предупреждение», «срочная проверка», «скорая блокировка» или «внезапный выигрыш». И действие от вас будет требоваться немедленно, прямо сейчас.

Вам пришло письмо от банка, в котором говорится, что ваш пароль взломан, и вам срочно нужно перейти по ссылке, чтобы сменить его. Если вы наведете курсор на ссылку (НЕ НАЖИМАЯ!), то внизу слева в браузере увидите адрес, на который реально ведет ссылка. Если настоящий адрес банка выглядит так: https://имябанка.ру/сброспароля, то фишинговая ссылка будет представлять собой что-то вроде: https://имя.банка.ру. или https://имябанка.левыйадрес.ру.

Наверное, не все уже помнят трогательные письма от Бакаре Тунде — брата первого нигерийского астронавта, которого не забрали с орбиты и который уже 30 лет смотрит на нас оттуда и ждет, когда отзывчивый гражданин поможет перевести деньги Роскосмосу, чтобы космонавта спустили обратно в Африку. Естественно, с финансовым участием гражданина.

Астронавт — не единственный персонаж. Были также принцы, принцессы, дети беглых политиков. Одного такого принца Forbesв 2006 году поставил в список самых богатых вымышленных персонажей с состоянием в 2,8 миллиарда долларов. Так что ему уже, наверное, хватит. Будьте бдительны и не кормите мошенников!

Как определить фишинговый сайт

Фишинг — вид интернет-мошенничества, когда злоумышленники пытаются получить конфиденциальную информацию пользователей, например, логин, пароль, данные банковской карты.

С марта 2016 года по март 2017 года компания Google и Калифорнийский университет в Беркли изучали способы обмана в интернете. И выяснилось, что за год 12,4 млн пользователей стали жертвами фишинговых атак. «Лаборатория Касперского» сообщает о том, что более 15,9% уникальных пользователей сталкивались с проблемой фишинга в 2017 году.

В Университете имени Фридриха-Александра в Эрлангене и Нюрнберге выяснили, что 78% опрошенных пользователей знают об опасности перехода по ссылкам от неизвестных отправителей. Но 56% получателей электронной почты и около 40% пользователей Facebook всё равно переходят по ссылкам. У российских пользователей ситуация не лучше. По данным Службы кибербезопасности Сбербанка, 48% людей, получивших письма из незнакомых источников, переходили на фишинговые ресурсы и вводили логины, пароли или данные банковских карт.

Для того чтобы заманить на поддельный сайт, мошенники используют социальные сети, SMS или электронную почту.

Вам могут написать с неизвестного аккаунта или со взломанного профиля знакомого с просьбой перейти по ссылке. Как правило, просят побыстрее кликнуть на ссылку, чтобы узнать нечто необычное или ценное.

Злоумышленники заманивают жертву с помощью упоминания в записи сообщества. Например, мошенники фальсифицируют группу известной радиостанции, и сообщают в публикации от имени группы, что вы выиграли ценный приз и должны прямо сейчас перейти на сайт для получения дальнейших инструкций.

Кстати, если вам предлагают оплатить пересылку или страховку за выигрыш или подарок, то это тоже признак мошенничества.

Если вы когда-либо размещали или разместите объявление на популярных интернет-площадках, таких как Avito, злоумышленники могут включить ваш номер в SMS-рассылку. В этом случае вам придут SMS с предложением обмена и ссылкой на страницу якобы товара. Ссылка будет вести на фишинговый сайт, а может, и на зараженную вирусом страницу.

Как и в случае с социальными сетями, мошенники могут прикинуться знакомыми и предложить перейти по ссылке, чтобы увидеть информацию якобы о вас.

Способов заманить пользователей на фишинговый сайт с помощью электронной почты у мошенников просто множество. Ведь письма поддерживают HTML-вёрстку и адрес фишингового сайта можно замаскировать под знакомый пользователям домен.

Письма подделываются под сообщения о якобы взломе почты, банковского счёта, страницы в социальных сетях; уведомления от органов власти, благотворительных организаций и судебных инстанций; информацию о возможном возврате НДС при зарубежных покупках и необходимости оплатить налоги или штрафы. Все письма будут содержать ссылки для перехода на фишинговый сайт.

Ссылка может быть выполнена и в виде QR-кода. Например, вам предложат полезную программу для возврата налогов или снижения штрафов.

Фишинг направлен на кражу персональных данных пользователей под предлогом оплаты или регистрации в качестве клиента. Так подделывают сайты:

С 1 января по 1 сентября 2017 года Центр мониторинга и реагирования на компьютерные атаки в финансовой сфере ЦБ РФ заблокировал 84 ресурса, которые маскировались под P2P-сервисы денежных переводов. Владельцы сайтов могли узнать данные платежных карт пользователей: имя владельца, номер, срок действия, код подлинности карты (CVV2). А также заблокировали сайты 45 «страховых компаний», 44 лжебанка, около 20 «авиакомпаний» и «мирофинансовых организаций». Служба кибербезопасности Сбербанка отчиталась о блокировке 600 доменов, которые использовались для фишинга.

Создатели фишинговых сайтов стараются отвлечь пользователя от изучения страницы и поиска признаков подделки. Мошенники отслеживают хайповые темы или просто играют на человеческой жадности и желании халявы, предлагая выиграть iPhone X, автомобиль или большой денежный приз. Дополнительно злоумышленники устанавливают таймер, чтобы пользователи поторопились с вводом персональных данных.

Мошенники могут сыграть и на чувстве страха. Например, предложить проверить, не числится ли банковская карта в реестре украденных хакерами данных. Для этого предложат ввести номера карты, срока действий, имени и фамилии владельца и CVC2/CVV2.

В этот момент важно сосредоточиться и проверить сайт на признаки фишинга.

Неправильное доменное имя

Как правило, мошенники регистрируют похожие домены. Например, вместо «online.sberbank.ru» можно увидеть «onllinesberbank.ru» или «online.sbrbank.ru». Также сайт может располагаться на поддомене, например, «sberbank.site.ru».

Отсутствие SSL сертификата

Популярные сайты используют шифрование SSL для передачи данных пользователей. При использовании этой технологии адреса сайта начинается на «https://». А вот если сайт банка или авиакомпании начинается на «http://», это повод усомниться в оригинальности страницы. К сожалению, мошеннику не составит труда получить действительный SSL сертификат для поддельного сайта — сейчас его можно получить за 20 минут бесплатно при помощи специальных сервисов.

Грамматические, орфографические и дизайнерские ошибки

Довольно часто распознать мошенников можно по наличию грамматических и орфографических ошибок в тексте страниц. Крупные компании имеют в штате или на аутсорсинге профессиональных дизайнеров, копирайтеров, редакторов и корректоров, которые строго следят за соблюдением правил оформления сайта. Насторожить должны неправильные названия организации, обилие опечаток и ошибок, поехавшая вёрстка, неправильное использование цветов в дизайне, наличие посторонних элементов дизайна.

Различие структур страниц с оригинальным сайтом и подозрительные платежные формы

Посмотрите на наличие ссылок на странице. Если при клике на них вы переходите на страницу с ошибкой или на страницы, которые не похожи оригинальный ресурс, значит, вы попали на фишинговый сайт. Просто закройте вкладку и не вводите персональные данные в платежную форму.

Признаком фишинговой формы может стать тот факт, что она размещена на фоне устаревшего дизайна сайта.

Если сайт вызвал у вас подозрение, игнорируйте и его платежную форму.

Отсутствие пользовательских соглашений и странные контакты

Проверьте сайт на наличие пользовательского соглашения, условий оплаты и доставки, если они предусмотрены. Интересует не только их наличие, но и сам текст соглашений, в котором не должно быть указаний сторонних компанией, не имеющих отношения к сайту.

Еще один способ — проверить страничку «контакты», чтобы убедиться, что физический адрес не ведёт на несуществующее или подозрительное строение. Например, авиакомпания не может находиться в промышленной зоне, а банковский офис в заброшенном бараке на окраине города.

Соблюдайте элементарные правила интернет-гигиены:

Кстати, если вы получили ссылку вида bit.ly/FHjk77, то её можно расшифровать с помощью сервиса UnTinyURL. Просто скопируйте ссылку в поле на странице и нажмите кнопку Reveal.

Если вы всё же перешли на сайт и подозреваете, что ресурс похож на фишинговый, то есть несколько способов это проверить.

Дата создания и регистрация на частное лицо

С помощью сервисов Whois, например, на сайтах RU-Center или 2IP.ru можно скопирать данные из адресной строки и узнать дату регистрации домена и данные владельца. Если дата регистрации свежая, то это повод задуматься о действиях мошенников. Крупные компании не регистрируют домены на частные лица, а используют данные юридического лица.

Сервис Alexa.com показывает из каких стран приходят посетители на сайт. Для этого формируем ссылку вида «https://www.alexa.com/siteinfo/[адрес_сайта_без_http]» и вставляем в браузер. Аналогично можно узнать дополнительную информацию о сайте с помощью сервиса Similarweb.

Компания Google разработала инструмент для проверки сайтов. Достаточно ввести в форму адрес сайта и вы получите информацию о безопасности ресурса.

Если вы всё же попались на удочку мошенников, но вовремя это поняли, то есть способ сохранения данных.

Во-первых, поменяйте пароли, которые вы успели указать. Сделать это нужно как можно скорее. Если вы используете одинаковые пароли на разных сайтах, то придётся их тоже заменить.

Во-вторых, свяжитесь со службой безопасности банка, если вы отправили платёжные данные. Вам подскажут дальнейшие действия. Как правило, банки просто заблокируют на время платежи.

Предположим, что вы всё-таки попали на фишинговый сайт, но сумели вовремя распознать его. Тогда вы можете помочь компаниям и поисковым системам заблокировать ресурс.

Свяжитесь с администраторами оригинального сайта

Передать информацию о фишинговом сайте можно и нужно владельцам оригинального ресурса. Для этого на оригинальном сайте находим раздел контакты и пишем электронную почту или заполняем форму обратной связи с указанием данных о фишинговом сайте. Электронные адреса оригинальных компаний, обычно начинаются со слов support или info.

Свяжитесь со службами поддержки платежных провайдеров

Например, на официальных страницах платежных провайдеров указаны электронные адреса служб клиентской поддержки, с помощью которых можно удостовериться в оригинальности или сообщить о фальсификации платежной формы.

Сообщите поисковой системе

У Google и «Яндекс» уже есть специальные формы, через которые вы можете пожаловаться на фишинговые ресурсы. Потратьте минуту времени и вы поможете защитить других пользователей от мошенников.

Фальшивый сканер для почты

Подробный разбор попытки заманить сотрудника на фишинговый сайт, имитирующий сканер для проверки электронной почты.

Новости о заражении корпоративных сетей через электронную почту в последние годы появляются достаточно часто (как правило, в связи шифровальщиками-вымогателями). Поэтому неудивительно, что мошенники периодически пытаются воспользоваться этой темой, чтобы добыть данные для входа в корпоративную почту. Злоумышленники убеждают сотрудников компаний просканировать почтовый ящик, для чего просят ввести пароль от учетной записи.

Эта уловка нацелена на людей, которые знают о потенциальной угрозе вредоносного ПО в почте, но не до конца понимают, как с ней бороться. Мы решили, что на примере этого трюка безопасникам может быть удобно объяснять сотрудникам, что должно настораживать в таких сообщениях и на какие детали стоит обращать внимание, чтобы не стать жертвой злоумышленников.

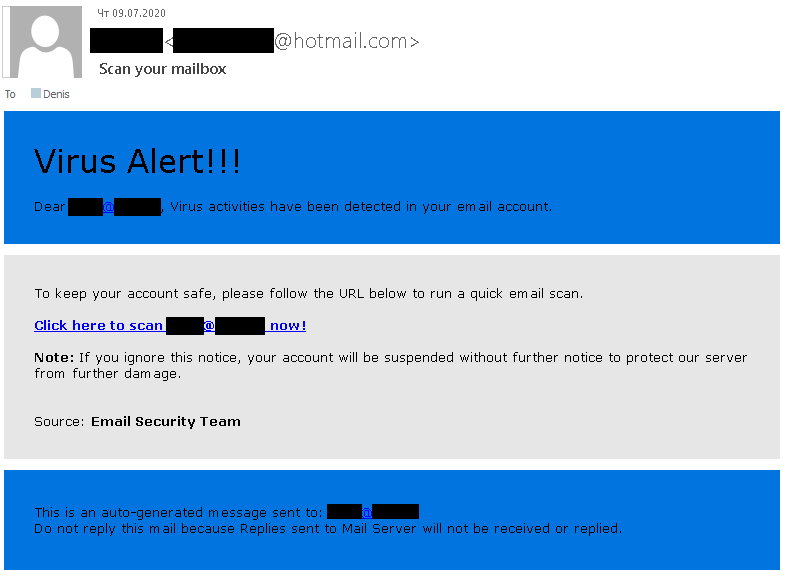

Фишинговое письмо

В мошенническом сообщении используется одна из самых эффективных тактик злоумышленников — запугивание. Поэтому в заголовке они не просто написали Virus Alert, но и добавили три восклицательных знака. Казалось бы, мелочь, но это первое, что должно насторожить получателя. Лишние знаки препинания в рабочем письме — признак либо эмоциональности, либо непрофессионализма. Тем более они неуместны в уведомлении, которое должно четко донести информацию об угрозе.

Главный вопрос, который должен задать себе получатель такого письма: от кого оно пришло? Отправители требуют предпринять какие-то действия, а в противном случае угрожают блокировкой учетной записи. Логично предположить, что уведомление пришло либо от лица представителей IT-службы, которые занимаются поддержкой корпоративного почтового сервера, либо от имени сотрудников провайдера, предоставляющего доступ к почтовым сервисам.

Следует понимать, что в реальности ни провайдеру, ни внутренней службе не требуется содействие пользователя, чтобы просканировать содержимое его почтового ящика. Проверка проводится в автоматическом режиме на почтовом сервере. Кроме того, вирусная активность крайне редко происходит в учетной записи. Даже если кто-то прислал пользователю вирус, то для того, чтобы он активизировался, его нужно скачать и запустить. Это происходит на компьютере, а не в почтовом аккаунте.

Кроме того, в глаза бросаются еще две нестыковки. Во-первых, письмо отправлено с адреса, зарегистрированного на бесплатном сервисе Hotmail, тогда как легитимное уведомление пришло бы с адреса в домене компании или провайдера. Во-вторых, в качестве источника указывается Email Security Team. Если компания получателя пользуется услугами сторонних провайдеров почтовых услуг, то в подавляющем большинстве случаев в подписи будет указано название такого провайдера. А если почтовый сервер работает в инфраструктуре, то извещение придет либо от IT-службы, либо от ИБ-отдела. Вероятность наличия целой команды, отвечающей за безопасность почты, минимальна.

Следующее, на что нужно обратить внимание — ссылка. Большинство современных почтовых клиентов показывают URL, спрятанный под гиперссылкой. Если кто-то убеждает получателя письма перейти на сайт сканера, который расположен на постороннем домене, не принадлежащем ни вашей компании, ни почтовому провайдеру, то это наверняка фишинг.

Фишинговый сайт

Сайт злоумышленников имитирует некий онлайн-сканер для электронной почты. Для убедительности на нем размещены эмблемы множества антивирусных вендоров. В заголовке стоит название компании получателя, что уже не должно оставлять вопросов относительно того, чей это инструмент. Сайт сначала имитирует сканирование, а потом прерывает его и требует «подтвердить учетную запись для завершения». Разумеется, для этого нужно ввести пароль от учетной записи.

Чтобы убедиться, что это фишинговый сайт, для начала нужно изучить содержимое адресной строки браузера. Во-первых, как мы уже писали выше, он расположен в постороннем домене. Во-вторых, в URL наверняка содержится почтовый адрес получателя. Само по себе это нормально — идентификатор пользователя может передаваться через метку в URL. Но если у получателя возникли сомнения в легитимности сайта, то он может заменить свой адрес на произвольные символы. Главное, чтобы они имитировали почтовый адрес — содержали символ @.

Дело в том, что сайты такого типа подставляют адрес, переданный ссылкой из фишингового письма, на отображаемую страницу. В данном случае мы ради эксперимента использовали несуществующий адрес victim@yourcompany.org. Сайт поставил «yourcompany» в название сканера, адрес целиком — в название аккаунта, и начал сканировать несуществующие вложения в несуществующих письмах. Если повторить эксперимент с другим адресом, то станет очевидно, что названия вложений для каждого «сканирования» одинаковы.

Еще одна нестыковка заключается в том, что псевдосканер успешно проверяет содержимое ящика и без аутентификации. Тогда зачем ему пароль?

Как защитить сотрудников от фишинга

Мы подробно разобрали все признаки фишинга, обнаруженные как в письме, так и на сайте фальшивого сканера. Покажите этот пост сотрудникам, чтобы у них сложилось представление о том, на что следует обращать внимание. Однако это только вершина айсберга. Некоторые злоумышленники подходят к созданию фишинговых писем гораздо тщательнее, и их уловки распознать сложнее.

Поэтому мы рекомендуем периодически повышать осведомленность сотрудников о современных киберугрозах. Например, при помощи нашей платформы Kaspersky Automated Security Awareness Platform.

Кроме того, лучше использовать защитные решения, способные выявлять мошеннические письма еще на почтовом сервере, а также блокировать переходы на фишинговые сайты непосредственно на рабочих станциях. Обе задачи помогает решить Kaspersky Security для бизнеса. Кроме того, у нас есть решение, усиливающее встроенные защитные механизмы Microsoft Office 365.